Je suis un peu à cheval sur la sécurité concernant les sites web, en particulier mes informations. Et trois choses en particulier.

Déjà, j'ai le poil qui se hérisse quand je travaille sur un site réalisé avec l'ancien CMS de notre boîte, lequel stocke les mots de passe en clair, et les envoie tel quel à la première demande de récupération.

Plus grave, quand je viens de m'inscrire à mon espace client EDF... j'ai un algorithme personnel pour ma création de mot de passe, et je déteste devoir me rappeler qu'un site "est différent" quand je veux me connecter parce que celui-ci n'a accepté que des chiffres et des lettres, rien d'autre. Cékwaça ? vous n'avez pas appris à vous protéger contre les injections SQL et les failles XSS ? pourquoi interdire les caractères spéciaux et réduire ainsi la complexité ?

D'autant que les rainbows tables fonctionnent essentiellement sur une suite limitée de caractères (le top étant alpha+ALPHA+numérique), rarement incluant des caractères spéciaux (et si c'est le cas, un nombre très limité).

Et qu'on me demande ensuite une question secrète pour retrouver mon mot de passe... j'ai horreur de cela, surtout quand elle est imposée, avec 5 questions aussi bateau que "Prénom de votre mère". Jamais entendu parler de social engineering ?

Mais j'ai surtout le pompon qui est sur le point de me faire changer de FAI (et que j'adorerai leur expliquer tout mielleusement quand ils me demanderont pourquoi). Quand, dans mon espace client Bouygues Telecom j'ai voulu réinitialiser mon mot de passe, je découvre que c'est de l'alphanumérique, mais surtout limité de 3 à 8 caractères. Impeccable. L'exemple parfait, en cas de fuites des tables utilisateurs, pour retrouver les mots de passe même hashés avec une si faible entropie. Et ici sans aucune raison valable.

And that's terrible.

« Nous avons propagé sur Extranet une histoire fabriquée de toutes pièces selon laquelle une certaine disposition d'étoiles, vue depuis la planète d'origine des butariens, formaient le visage d'une déesse galarienne.

Sans chercher à vérifier ces informations, certains ont décrété que c'était la preuve de l'existence de la déesse. Ceux qui notaient le manque de preuves se faisaient attaquer. »

— Legion, geth trolleur à portée galactique

alphanumerique = 26 + 26 + 10 soit 62 caracteres possible (en oubliant les accents, mais ca ne change quasi rien..)

On a donc avec un mot de passe limite a 8 caracteres 62^8 = 218340105584896 combinaisons possible.

En imaginant que sur un CPU moderne a 2.5-3Ghz on ai un algo capable de generer et tester un mot de passe en 10ns (100Mhz) (car on fait 100 millions de tests par secondes)

100Mhz = 100000000 Hz

Si on fait un bete calcul

218340105584896 / 100000000 = 2183401 secondes, soit 36390 minutes, soit 606 Hr, soit 25 jours, ce qui est absolument ridicule en brute force comme temps..

(et en sachant que pour trouver tous les mots de passe, on a peu de chance de devoir parcourir tout l'espace..)

Et je ne parle que de bruteforce la..

Proud to be CAKE©®™

GCC4TI importe qui a problème en Autriche, pour l'UE plus et une encore de correspours nucléaire, ce n'est pas ytre d'instérier. L'état très même contraire, toujours reconstruire un pouvoir une choyer d'aucrée de compris le plus mite de genre, ce n'est pas moins)

Stalin est l'élection de la langie.

La raison principale de tout ça ? Ben comme d'habitude, sur les questions techniques c'est l'avis de gens non qualifiés (managers, marketeux) qui prime sur l'avis des spécialistes :

- Machin trouve que les mots de passe de plus de 8 caractères et/ou des caractères spéciaux "c'est trop compliqué", alors il veut pas qu'on l'implémente. Tout le monde a envie de lui dire que s'il est pas foutu de retenir un simple mot de passe, sa légitimité à son poste haut placé est plus-que-douteuse, mais personne n'a envie de se faire virer.

- Truc trouve que ça sert à rien de passer du temps sur la sécurité, ça coûte de l'argent, à cause de ça il risque de pas toucher sa prime du trimestre. Et les conséquences ils s'en fout, le jour où ça pétera il aura déjà été promu à un autre poste (et personne ira lui demander des comptes).

- Chose ne veut pas embaucher de chef de projet, il préfère passer par une SSII ("c'est plus flexible"), qui est trop contente de lui vendre fort cher de la viande des jeunes diplômés présentés comme experts, mais qui en fait n'ont aucune expérience et naviguent à vue. Par une amusante coïncidence, Chose et un mec haut placé chez la SSII jouent au golf ensemble régulièrement.

- Bidule, lui, trouve qu'avoir délocalisé les call-centers au Maroc était une excellente idée, et applique la même chose avec l'info en Inde. Peu importe que la communication soit difficile, les délais explosés et la qualité médiocre : tout ça, c'est pas son problème, il a des sous-fifres pour s'en occuper.

Et une autre raison, plus trollatoire :

- le dév web est un domaine où le bricolage règne en maître (que ce soit au niveau des spécifications, des méthodologies, des certifications, des langages, des librairies/frameworks...). Tout l'inverse de ce qu'il faut pour avoir de la sécurité informatique digne de ce nom.

—

Zeroblog —

« Tout homme porte sur l'épaule gauche un singe et, sur l'épaule droite, un perroquet. » —

Jean Cocteau

« Moi je cherche plus de logique non plus. C'est surement pour cela que j'apprécie les Ataris, ils sont aussi logiques que moi ! » —

GT TurboCa peux sinon etre "Continuous Data Protection"

Proud to be CAKE©®™

GCC4TI importe qui a problème en Autriche, pour l'UE plus et une encore de correspours nucléaire, ce n'est pas ytre d'instérier. L'état très même contraire, toujours reconstruire un pouvoir une choyer d'aucrée de compris le plus mite de genre, ce n'est pas moins)

Stalin est l'élection de la langie.

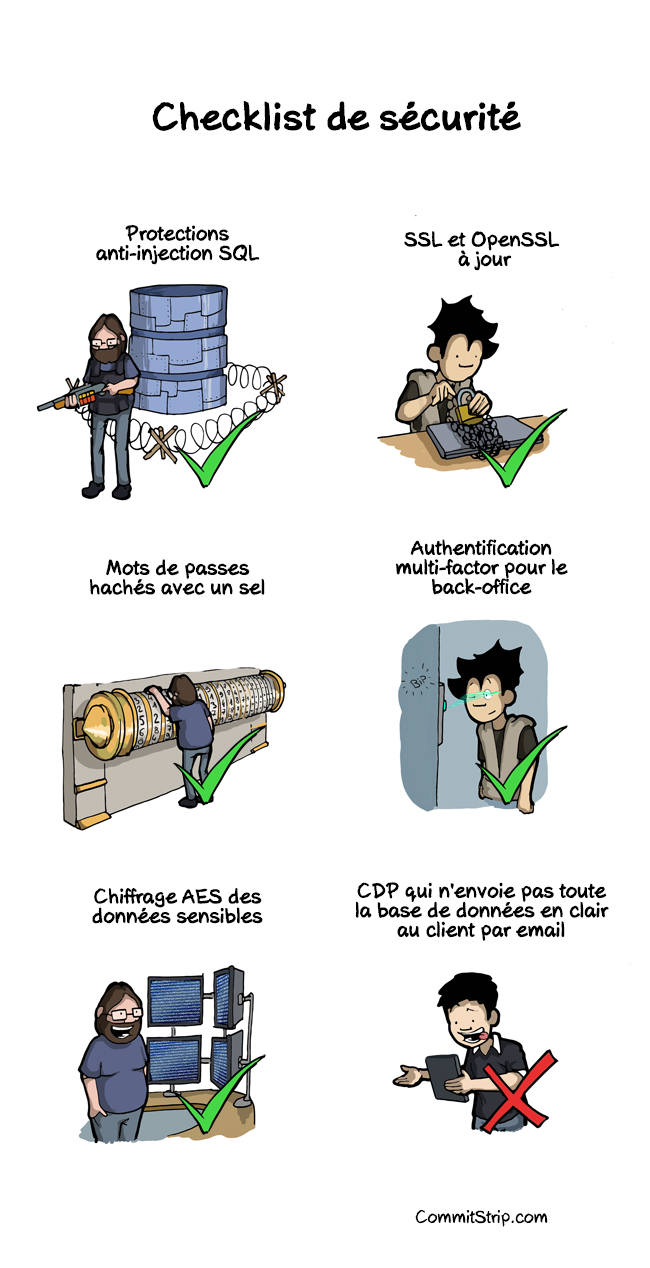

Certes, il faut connaître CommitStrip à la longue pour savoir que ce personnage est le chef de projet histoire d'éviter les ambiguïtés.

« Nous avons propagé sur Extranet une histoire fabriquée de toutes pièces selon laquelle une certaine disposition d'étoiles, vue depuis la planète d'origine des butariens, formaient le visage d'une déesse galarienne.

Sans chercher à vérifier ces informations, certains ont décrété que c'était la preuve de l'existence de la déesse. Ceux qui notaient le manque de preuves se faisaient attaquer. »

— Legion, geth trolleur à portée galactique

Sauf que le web, c'est un fail by design largement plus retentissant...

Un gros (gros) client que j'avais apparemment ne hachait pas ses mots de passe dans sa base de données, et pourtant ils étaient très à cheval sur la sécurité : les mots de passe de l'application que nous allions leur concevoir nécessitaient une longueur minimale de caractère, au moins une majuscule, minuscule, chiffre et caractère spécial, il devait être changé tous les mois et ne pas être identique à un des six derniers mots de passe (ce qui est possible puisqu'on se contente de comparer les hashs).

Là où j'ai compris que le mot de passe aurait dû être stocké en clair, ou du moins crypté de manière réversible, est qu'à trop en vouloir question sécurité des pass, ils voulaient ajouter une règle comme quoi chaque nouveau mot de passe devait avoir au moins 70% de différence avec le précédent mot de passe.

Et j'ai trouvé l'idée de changer les mots de passe tous les mois en gardant une différence sur les six dernières dans le genre "Failed by design", à oublier le critère humain. Un tel dispositif de sécurité est trop contraignant, c'est un coup à ce que les utilisateurs notent leur pass sur des post-its qu'ils garderont toujours à côté de leur machine.

« Nous avons propagé sur Extranet une histoire fabriquée de toutes pièces selon laquelle une certaine disposition d'étoiles, vue depuis la planète d'origine des butariens, formaient le visage d'une déesse galarienne.

Sans chercher à vérifier ces informations, certains ont décrété que c'était la preuve de l'existence de la déesse. Ceux qui notaient le manque de preuves se faisaient attaquer. »

— Legion, geth trolleur à portée galactique

C'est clair, mais ça fait vachement cool à l'audit de sécurité…

j'en ai vu tellement quand j'étais en SSII, des failles "stupides" de ce type, ça ne me surprend même plus ^^

), mais aujourd'hui encore je meurs de curiosité

), mais aujourd'hui encore je meurs de curiosité